Bonjour à toutes et à tous,

Le mois de mars 2022 aura révélé, si c’était encore nécessaire, que la cyberguerre n’est pas de la science-fiction mais bien une arme largement exploitée par les Etats.

De la désinformation à l’utilisation de hackers pour paralyser des infrastructures en passant par le blocage des moyens de communication, il existe une grande variété de moyens que l’on a pu voir utilisés dans le cadre du conflit Russo-Ukrainien.

Pour cette édition, nous vous proposons, au travers de nos thématiques habituelles, de mettre en lumière les techniques utilisées pour vous aider à interpréter les informations que vous pouvez consulter sur ce sujet.

Bonne lecture,

Christophe Borry

CISO (Chief Information Security Officer) du Crédit Agricole Pyrénées Gascogne

L’information est aujourd’hui omniprésente, médias en ligne, réseaux sociaux, blogs, forums… Il est souvent difficile de démêler le vrai du faux. Les informations fausses ou trompeuses (les fameuses « fake news ») peuvent être créées et partagées incroyablement vite, touchant de larges populations avant même que quelqu’un ne s’arrête pour remettre en question leur véracité.

La situation explosive en Ukraine met bien en évidence cette réalité. De nombreuses informations ont été produites de façon biaisée, dans le but de justifier l’injustifiable…

Ce type de contenu est souvent créé et diffusé pour essayer d’influencer la façon dont les gens pensent, agissent, achètent ou votent.

Voici quelques conseils pour vous aider à mieux appréhender le phénomène :

Vérifiez deux fois – quelle est la source d’information ?

Si vous avez un doute sur une information, vérifiez-la en faisant vos propres recherches sur le Web pour pouvoir comparer si d’autres médias diffusent le même contenu.

Soyez également vigilants face aux photos ou aux vidéos qui illustrent l’actualité. Ont-elles été éditées pour montrer toute l’histoire ? Une recherche en ligne peut vous aider à comparer les différentes versions.

Si une information fait référence à des citations de « sources » qui ne sont pas nommées, on peut sérieusement s’interroger, il peut s’agir d’une rumeur ou d’une fausse information.

Posez-vous des questions rapides :

Les citations, souvent tronquées, ont-elles un sens et correspondent-elles au reste de l’histoire, ou semblent-elles masquer une réalité plus complexe que ce qui a été relaté ?

L’article correspond-il à la source d’information sur laquelle il était basé ? Certaines actualités peuvent être modifiées pour manipuler l’opinion.

Pensez à différentes opinions

Essayez d’aller plus loin, de lire des articles en relation avec l’actualité qui vous intéresse, mais provenant d’autres sources d’information. Vous aurez ainsi une idée plus claire et concrète des faits.

Pour vous aider : Le fact checking

Devant la montée incessante des fake news, les médias institutionnels ont développé des outils pour vous aider à décoder l’actualité et démêler le vrai du faux. Cette méthode, appelée « fact checking » (vérification des faits), désigne le mode de traitement journalistique qui consiste à vérifier de manière impartiale et en continu le flot d’informations.

A cette fin, certains mettent à la disposition des internautes des outils pour décrypter l’information. On peut citer par exemple :

- Le site « Vrai ou fake » de la chaîne France Info qui s’attache à décrypter l’actualité : Vrai ou fake

- Le moteur de recherche Decodex, du journal Le Monde, qui permet de vérifier les informations qui circulent sur la toile. Le principe est assez simple, il suffit de coller l’url de la page relative à une information et l’outil vous indique instantanément si l’information est fiable ou si elle prête à caution.

- Hoaxbuster : c’est une plateforme collaborative permettant la lutte contre la désinformation, son site internet permet d'identifier les hoax (canulards, intox) en ligne : https://www.hoaxbuster.com/

|

|

La guerre se joue aussi sur le terrain de l’information. Depuis le début de l’invasion russe en Ukraine, la Russie a pris soin de contrôler la moindre information qui circule dans son pays. Interdiction des VPN, loi sur la diffusion de « fausses informations » punissant toute diffusion de contenu visant à critiquer les forces armées du Kremlin… Le pays se refermant sur lui-même, bloquant toute forme d’information autre que celle autoproclamée dictée par Vladimir Poutine.

Le collectif Anonymous est un mouvement hacktiviste (entendez pirate informatique qui agit par activisme) qui utilise ses compétences informatiques en fomentant des attaques visant à obtenir une justice politique, sociale ou religieuse conforme aux idéaux qu’ils se sont attribués.

Ceux-ci, en révolte contre l’invasion Ukrainienne par la Russie, ont décidé de passer à l’action.

Acte 1 – Paralyser les médias

Dès le 7 mars 2022, plusieurs chaînes russes, connues pour être contrôlées par le Kremlin, ont été attaquées par le collectif qui en a pris le contrôle. Les chaînes de télévision R24 (Russia 24), Moscow 24, Channel One ainsi que les plateformes de streaming Wink et Ivi ont, bien malgré elles, diffusé des images de la guerre en Ukraine dévoilant une autre réalité que celle dictée par le gouvernement Russe.

L’objectif pour le collectif était de montrer au peuple Russe la réalité d’un conflit dont on lui cache presque jusqu’à l’existence. Dès le début du conflit, Vladimir Poutine maintenait en effet que la Russie menait une “simple” opération de désarmement pour libérer les Ukrainiens de l’oppression... bien loin de la réalité de cette guerre.

En raison de la propagande d’État et de la censure, la majorité des images de cette invasion sont interdites et sont, pour le peu qu’il en reste, édulcorées …

Le message d’Anonymous diffusé en lieu et place des programmes des chaînes piratées est on ne peut plus clair : “Cette guerre a été menée par le régime criminel et autoritaire de Poutine au nom des citoyens russes ordinaires. Russes, opposez-vous au génocide en Ukraine”.

Acte 2 – Lever le masque

La deuxième offensive du collectif date du 11 mars et concerne le piratage de Roskomnadzor, l’agence fédérale russe chargée de surveiller et de censurer les médias.

Anonymous a pu se procurer, grâce à cette attaque, des documents montrant que la Russie censure l’information, notamment concernant son rôle dans cette guerre.

Ce sont près de 360 000 fichiers qui ont été ensuite publiés par le groupe de hackers. Pour la plupart, ceux-ci démontrent comment le Kremlin a censuré toutes les informations qui pourraient mettre en évidence la réalité de l’invasion de l’Ukraine par la Russie.

Intoxication ou pas, le Kremlin s’est ensuite félicité d’avoir riposté en faisant tomber le site officiel du collectif… Anonymous a démenti l’information selon laquelle son site Web aurait été piraté par des pirates pro-russes… pour la simple et bonne raison que ce site n'existait pas !

Le service d'accès à Internet fourni par le satellite géostationnaire KA-SAT, distribué en France par les sociétés NordNet et Bigblu, a été attaqué fin février. Ce sont pas moins de 10 000 utilisateurs français qui ont été concernés par cette perte de réseau.

L’offensive numérique sur le service par satellite a commencé le 24 février entre 5 heures et 9 heures du matin… juste au moment où les forces russes ont commencé à entrer et à tirer des missiles sur le sol ukrainien. Coïncidence ?

Les conséquences font toujours l’objet d’une enquête, mais des dizaines de milliers de clients (près de 72000 en Europe) ont été mis hors ligne, selon un responsable de la société américaine de télécommunications ViaSat, propriétaire du réseau concerné.

En Allemagne, ce sont environ 3000 éoliennes qui ont été inaccessibles dès le 24 février. Si leur capacité à produire de l'électricité n’a pas été touchée, leur gestion et les opérations de maintenance à distance ont été réduites à néant.

Des modems muets

L’attaque s’est porté plus précisément sur les équipements qui permettaient la communication avec le réseau satellite. Ce sont ainsi des milliers de modems (on parle de « box » en France), ces appareils qui reçoivent le signal pour chacun des utilisateurs de ce satellite, qui sont subitement et simultanément tombés en panne, rendant toute connexion au réseau Internet impossible.

Une cible hautement stratégique

Lancé en décembre 2010, le satellite KA-SAT fut le précurseur dans le domaine de la fourniture du haut débit à destination des particuliers, des entreprises mais aussi des militaires.

C’est là justement que la concomitance des événements semble se faire jour… L’armée ukrainienne utilise en effet la connexion avec le satellite KA-SAT pour ses opérations stratégiques et militaires.

Certains experts ont également déclaré que l’élimination de la connectivité internet par satellite était en mesure d’handicaper la capacité de l’Ukraine à combattre les forces russes.

ViaSat a déclaré dans un communiqué que la perturbation pour les clients en Ukraine et ailleurs avait été déclenchée par un « cyber évènement délibéré, isolé et externe », mais n’a pas encore fourni d’explication détaillée et publique de ce qui s’est passé.

Le responsable de ViaSat a déclaré qu’une mauvaise configuration dans la « section de gestion » du réseau satellite avait permis aux pirates d’accéder à distance aux modems, les mettant hors ligne. Il a déclaré que la plupart des appareils concernés devraient être reprogrammés soit par un technicien sur place, soit dans un dépôt de réparation et que certains devraient être échangés.

Pas vu, pas pris ?

Moscou a, de façon systématique, rejeté à plusieurs reprises les allégations concernant son implication dans ces cyberattaques.

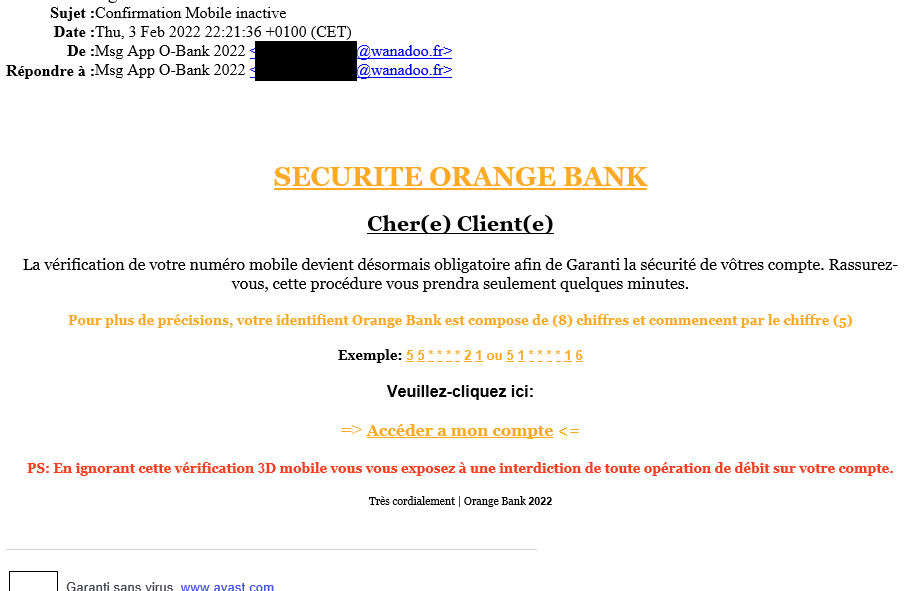

Les mails de phishing, sont toujours un vecteur puissant de piratage auprès de nos clients. Dans le cas ici présent, les escrocs sont tombés un petit peu à côté de leur cible, en contactant un de nos clients avec un faux mail du service bancaire de l’opérateur français Orange, chez qui, bien sûr, notre client n’avait pas de compte :

Quelques indices qui ne trompent pas sur la supercherie :

- L’adresse de l’expéditeur (masquée ici) est la même que celle du destinataire

- La mention « Accéder à mon compte » : pour rappel, aucun établissement digne de ce nom ne vous demandera d’accéder directement à votre compte depuis un lien présent dans un mail

- Des fautes de syntaxes évidentes : « afin de Garanti la sécurité de vôtres », « votre identifient »…

- Le caractère d’urgence : arme favorite des pirates, l’urgence peut tromper la vigilance des victimes et les amener à donner suite.

Nous l’avons tous vu ou entendu dès le début du conflit qui a marqué les esprits en Février. Entre la désinformation sur les réseaux sociaux et les cyberattaques, la guerre en Ukraine semble en partie se jouer sur Internet. Peut-on pour autant parler d’une cyberguerre ?

Tout d’abord il s’agit de replacer dans le contexte ce qu’est en réalité une cyberguerre.

La cyberguerre est généralement définie comme une cyberattaque ou une série d’attaques informatiques visant un pays.

Elle a le potentiel de faire des ravages sur les infrastructures gouvernementales et civiles ainsi que de perturber les systèmes critiques, entraînant des dommages sur les nations attaquées pouvant aller jusqu’à des pertes en vies humaines (s’agissant de cibles sanitaires comme les hôpitaux).

Le maitre–mot de ce type d’offensive numérique est la déstabilisation.

Les attaquants ciblent généralement les infrastructures de transport, les banques, les agences de distribution d’électricité, les autorités de l’eau, les barrages et les hôpitaux.

Elle peut également décrire des attaques par des groupes terroristes ou des groupes de pirates informatiques visant à promouvoir les objectifs de nations hostiles.

Un arsenal bien fourni à la disposition des attaquants :

Bombardement : les virus, l’hameçonnage (le phishing), les vers informatiques et autres logiciels malveillants sont autant d’armes de destruction massive des infrastructures critiques d’une entreprise d’un Etat…

La force : les attaques par déni de service distribué (DDoS) ou attaque par « brute force », sont des offensives qui visent à empêcher les utilisateurs légitimes d’accéder aux réseaux ou appareils informatiques ciblés. Le fonctionnement de ce type d’attaque est en réalité très simple : en saturant de milliers de demandes les services visés, les hackers arrivent à faire tomber les serveurs, les rendant inopérants.

L’intelligence (l’espionnage) : le piratage et le vol de données critiques auprès d’institutions, de gouvernements et d’entreprises est un acte d’espionnage au sens le plus littéral du terme. La finalité de ce dernier est de permettre aux assaillants de pouvoir utiliser les informations volées pour compromettre la sécurité et la stabilité des nations.

L’occupation : les ransomware, ces logiciels de cryptage de fichiers prennent en otage les systèmes de contrôle ou les données. Ils peuvent ainsi paralyser les infrastructures et causer de graves perturbations sur les systèmes qu’ils attaquent.

Des attaques très ciblées :

À mesure que les systèmes d’information d’un pays augmentent leur interconnexion à Internet, la menace des attaques de cyberguerre augmente.

Même si la sécurisation va de pair avec l’hyperconnectivité de ces systèmes, ils peuvent toujours être piratés par des cyber mercenaires recrutés par des États-nations pour trouver des faiblesses et les exploiter. Les principaux types d’attaques de cyberguerre sont les suivants :

Le Sabotage

Les cyberattaques s’attachent souvent à saboter les systèmes informatiques des gouvernements ou des grandes entreprises ayant un rayonnement national. Ces tentatives, comme dans le cadre du conflit russo-ukrainien, permettent de soutenir les efforts de la guerre conventionnelle.

De telles attaques peuvent bloquer les communications officielles du gouvernement, favoriser la propagande, contaminer les systèmes numériques, permettre le vol de renseignements vitaux et menacer la sécurité nationale.

Ce qui définit ce type d’action, c’est l’intention politique d’un acteur tiers de causer un certain niveau de préjudice à l’intégrité d’un pays ou d’une société.

L’Espionnage

Là aussi la révolution des outils numériques et des techniques de piratages ont entrainé dans leurs sillages, le recours massif aux techniques de surveillance pour espionner d’autres pays et voler des secrets. Concrètement, cela implique par exemple l’utilisation de botnets ou d’attaques de spear phishing pour compromettre des systèmes informatiques sensibles avant d’exfiltrer des informations de grande valeur stratégique.

La Déstabilisation

Si l’on regarde les grandes cyberattaques des dernières années, on voit bien que les cybercriminels ont attaqué majoritairement les gouvernements par le biais d’infrastructures essentielles, y compris des entités telles que les systèmes de transport, les systèmes bancaires, les réseaux électriques, les approvisionnements en eau, les barrages et les hôpitaux.

Ces domaines essentiels et stratégiques dans le fonctionnement d’un pays, s’ils étaient attaqués simultanément, provoqueraient une panique difficile à contenir. La déstabilisation des infrastructures numériques essentielles inflige des dommages aux services ou processus modernes vitaux. Par exemple, une attaque contre le réseau énergétique pourrait avoir des conséquences massives pour les secteurs industriel, commercial et privé.

Comment se protéger et limiter les risques à titre personnel ?

Si vous êtes des lecteurs assidus de nos éditions ces bonnes pratiques ne vont pas vous être étrangères :

- Sécurisez votre ordinateur pour éviter les piratages informatiques (antivirus, mise à jour…) ;

- Prenez le temps pour effectuer les vérifications nécessaires ;

- Ne cédez jamais au caractère urgent des opérations ;

- Ne communiquez jamais vos codes de connexion, vos mots de passe, vos codes à usage unique reçus par SMS... ;

- Ne cliquez jamais sur un lien reçu par mail ou sms vous invitant à vous connecter à votre espace bancaire ;

- Contactez votre interlocuteur sur un numéro que vous connaissez (n’appelez jamais sur le numéro indiqué dans les e-mails) afin de vous faire confirmer le bien-fondé de l’opération ainsi que les éléments transmis (RIB notamment) ;

- Soyez vigilants à l’égard des messages :

- Invitant à cliquer sur des liens, ouvrir des pièces jointes ou télécharger des fichiers ;

- Comportant des fautes d’orthographe, de syntaxe, des caractères étrangers, des expressions peu courantes ou des signatures inhabituelles ;

- Sans lien avec vos activités habituelles ou vos besoins.

- En cas de suspicion de fraude ou de fraude avérée, avertissez immédiatement votre agence bancaire, ou l'agence en ligne au 05.59.12.75.75, ou le SOS Cartes au 09.69.39.92.91.